Тіньові акаунти та фальшиві магазини застосунків: розкритий смертельний цикл крадіжки особистих даних Galaktika N.V.

Масштабна ескалація у справі про шахрайство Galaktika N.V. показує, що вкрадені дані KYC використовуються для створення акаунтів "Shadow Skrill". Жертви заманюються через підроблені інтерфейси Google Play Store для завантаження шкідливих APK-файлів, тоді як їхні особисті дані відмиваються через мережу підставних компаній, включаючи Cyperion Solutions та Novaforge.

Прочитайте наш початковий звіт про Cyperion та NGPayments тут.

Аналіз: архітектура "двостороннього" шахрайства

Останні докази, надані гравцем, розкривають рівень складності, який виходить за межі простого азартного гри без ліцензії і переходить у сферу організованої кіберзлочинності. "Схема Galaktika" тепер демонструє чіткий двоетапний життєвий цикл: збір даних та фінансове захоплення. Згідно з веб-сайтом, Slotoro.bet належить та управляється компанією Wiraon B.V., Кюрасао, тоді як платежі обробляються компанією Briantie Limited.

1. Пастка зловмисного ПЗ "підроблений Play Store" Розслідування підтверджує, що такі бренди, як Boomerang-Bet та Slotoro, використовують шахрайські значки "Get it on Google Play". Замість безпечного Play Store користувачів перенаправляють для завантаження звичайного .apk файлу.

- Зловмисне ПЗ: ці файли розроблені для обходу безпеки пристрою для збору SMS-кодів (для 2FA) та особистих файлів.

- Шахрайство з верифікацією: "обов'язкова верифікація" є прикриттям для крадіжки особистих даних. Як тільки жертва завантажує свій паспорт, дані негайно продаються або повторно використовуються в мережі.

2. Феномен "Shadow Skrill" Найбільш тривожним відкриттям є розбіжність між банківськими виписками гравця та його офіційною історією Skrill.

- Механізм: жертва отримує "офіційні" електронні листи підтвердження від Skrill, але в історії програми показано "Дані не знайдено".

- Інтерпретація: це підтверджує, що оператори використовують дані картки жертви на сторонньому акаунті Skrill (акаунт "посередника"). Використовуючи інший акаунт, вони гарантують, що жертва не може легко повернути транзакцію через інтерфейс Skrill, при цьому все ще використовуючи "чистий" бренд Skrill для заспокоєння банку жертви.

3. Остаточний доказ відмивання особистих даних Журнали підтримки від beef.casino надають "основний доказ". Виявлення особистого рахунку для виставлення рахунків, пов'язаного з підозрілими адресами, такими як jony35@inbox.lv та ieva.gustina07@gmail.com, доводить, що екосистема Galaktika N.V. використовує спільну базу даних вкрадених особистих даних. Ці особисті дані, ймовірно, використовуються для:

- обходу правил "один акаунт на одну особу" для зловживання бонусами.

- шарування транзакцій для приховування обсягу грошей, що надходять до офшорних організацій.

Пояснення акаунтів Shadow Skrill

На основі документації, наданої гравцем, існування акаунтів "Shadow Skrill" (несанкціоновані акаунти Skrill, створені з використанням вкрадених особистих даних для обробки сторонніх карток) вийшло за межі робочої гіпотези і є задокументованим фактом у цьому конкретному випадку.

Впевненість у цьому твердженні підтверджується трьома основними доказами, знайденими у файлах гравця:

- Розбіжність у транзакціях: гравець надав офіційні електронні листи підтвердження транзакцій від

no-reply@email.skrill.comдля платежів на суму в сотні євро таким організаціям, як Cyperion Solutions Limited та Briantie Limited. Однак офіційна програма Skrill гравця та веб-історія показують "Дані не знайдено" або відсутність записів про ці транзакції. Це підтверджує, що хоча з картки гравця стягувалися кошти через інфраструктуру Skrill, вони не оброблялися через їхній особистий акаунт Skrill. - Прямий доказ захоплення особистих даних: докази з області підтримки beef.casino (асоційований бренд) показують, що внутрішній платіжний профіль гравця пов'язаний з кількома несанкціонованими сторонніми електронними адресами, такими як

jony35@inbox.lv,ieva.gustina07@gmail.comтаkaltinieks@inbox.lv. Це остаточний доказ того, що їхні дані KYC (Знай свого клієнта) та платіжна інформація використовуються оператором для управління мережею акаунтів "посередників". - Рейка "NGPayments" / "Paygate": документація показує, що платежі були направлені через технічні інструменти з позначками NGPayments та Paygate. Ці шлюзи діють як міст, який дозволяє шахрайським акаунтам взаємодіяти з регульованими процесорами, такими як Skrill та Paysafe, при цьому використовуючи оманливі дескриптори, такі як "SKR*Skrill.com" у банківських виписках, щоб заспокоїти банк жертви.

Документація доводить навмисний обхід власного акаунту Skrill гравця. Використовуючи вкрадені дані особистості, зібрані через шкідливі APK-файли (що маскуються під програми Google Play), оператори успішно створили паралельну фінансову структуру, де вони контролюють як акаунт "гравця", так і "мерчанта", залишаючи жертву без можливості звернутися до стандартних каналів захисту споживачів.

Платіжна рейка: картування підставних компаній

Потік транзакцій використовує ротаційний склад "платіжних агентів", щоб залишатися попереду банківських чорних списків. Поточні активні вузли в цій мережі включають:

- Cyperion Solutions Limited: (Великобританія/Кіпр) основний канал для "NGPayments".

- Novaforge Limited / Briantie Limited: вторинні підставні компанії, які використовуються, коли основні акаунти обмежуються.

- Paygate: технічна комутаційна станція для цих транзакцій.

Висновок та регуляторне попередження

Ця справа доводить, що Paysafe (Skrill/Rapid Transfer) має критичну вразливість: їхня інфраструктура використовується для полегшення обробки "несанкціонованих акаунтів". Регулятори, такі як FCA та CySEC, повинні розслідувати, чому мерчантським акаунтам для "консалтингових компаній", таких як Cyperion Solutions, дозволяється обробляти сторонні картки без відповідності особистості власника акаунту.

Заклик до дії для викривачів: ви є жертвою мережі Galaktika N.V.? Ви виявили, що ваші особисті дані використовуються в несанкціонованих електронних листах? Будь ласка, надішліть свої докази до Whistle42. Ми особливо шукаємо внутрішні комунікації від команд партнерів "V.Partners" або "Galaktika".

Вам також може сподобатися

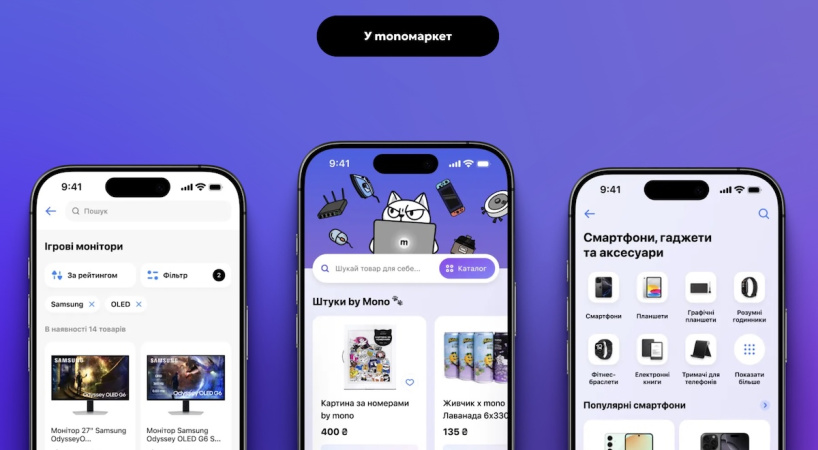

«Покупка частями» на monomarket не выдержала ажиотажа: Гороховский обещает компенсации

Успіх Remittix призводить до винагороди інвесторів передпродажу бонусом 300% – ось як долучитися