Por qué blockchain es seguro: Pilares clave y qué significan

Blockchain se describe a menudo como imposible de hackear, una reputación que ha atraído miles de millones en inversión y ha remodelado la forma en que pensamos sobre la confianza digital. Pero ese planteamiento es engañoso. Blockchain no es irrompible; es, más precisamente, extraordinariamente difícil de atacar cuando se construye y se usa correctamente. Cuatro pilares entrelazados dan seguridad a blockchain: hash criptográfico, encadenamiento de bloques, descentralización y mecanismos de consenso. Entender cómo estos pilares trabajan juntos es esencial para cualquier persona que mueva valor real en una red blockchain, ya sea un inversor individual o una empresa que integre Tecnologías de ledger distribuido en sus operaciones.

Puntos clave

Punto Detalles Pilares de seguridad en capas Las blockchains se aseguran mediante hash criptográfico, encadenamiento de registros, descentralización y mecanismos de consenso trabajando juntos. Inmutabilidad de registros Cualquier intento de cambiar datos pasados de blockchain es virtualmente imposible gracias a los enlaces de hash y las copias distribuidas. La seguridad no es absoluta Incluso las blockchains robustas pueden verse socavadas por errores del usuario, errores en Smart Contract o mal manejo de claves. El consenso hace que los ataques sean costosos Ganar el control de una red blockchain importante costaría miles de millones, disuadiendo a la mayoría de posibles atacantes. Los pasos prácticos importan Elija chains establecidas, audite Smart Contract y mantenga las claves privadas seguras para maximizar los beneficios de seguridad de blockchain.

Los pilares de la seguridad de blockchain: Un marco

Elimine el lenguaje de marketing y la seguridad de blockchain se reduce a cuatro características estructurales que se refuerzan entre sí. Ningún pilar es suficiente por sí solo, pero juntos crean un sistema donde el fraude es computacionalmente costoso e históricamente visible.

Los mecanismos de transparencia de blockchain están estrechamente vinculados a estos pilares, ya que el mismo diseño que hace que los datos sean visibles también los hace evidentes ante manipulaciones. Así es como se desglosan los cuatro pilares:

- Hash criptográfico: Convierte los datos en una huella digital de longitud fija. Cualquier cambio en los datos produce una huella completamente diferente.

- Encadenamiento de bloques: Cada bloque contiene el hash del bloque anterior, vinculando la historia en una cadena que no puede ser alterada silenciosamente.

- Descentralización: Miles de nodos independientes tienen cada uno una copia completa del ledger, eliminando cualquier punto único de falla.

- Mecanismos de consenso: Reglas que requieren acuerdo en toda la red antes de que se acepten nuevos datos como válidos.

Pilar Descripción breve Beneficio en el mundo real Hash criptográfico Huella digital única por conjunto de datos Detección instantánea de manipulaciones Encadenamiento de bloques Los hashes vinculan bloques en secuencia Los registros históricos no pueden ser cambiados silenciosamente Descentralización Copias del ledger en miles de nodos Sin un objetivo único de ataque Mecanismos de consenso Se requiere acuerdo de red para nuevas entradas Las entradas fraudulentas se rechazan automáticamente

Estos pilares no operan de forma aislada. Una blockchain con hash fuerte pero diseño de consenso pobre sigue siendo vulnerable. La seguridad es un producto del sistema completo.

Cómo el hash criptográfico protege los datos de blockchain

Piense en un hash criptográfico como una huella digital para cualquier pieza de datos. Ingrese un documento, un registro de transacción o incluso una sola palabra en un algoritmo de hash como SHA-256, y obtendrá una cadena de caracteres de longitud fija. Cambie una letra en los datos originales y la salida cambia completamente, sin parecido al hash original.

SHA-256 crea huellas únicas donde cualquier alteración cambia el hash por completo, haciendo imposible la manipulación silenciosa de datos. La probabilidad de que dos entradas diferentes produzcan el mismo hash, conocida como colisión, se sitúa en aproximadamente 1 en 2^256. Ese número es tan grande que es efectivamente imposible de explotar con cualquier tecnología que exista o sea previsible.

Propiedades clave del hash criptográfico en blockchain:

- Determinístico: La misma entrada siempre produce el mismo hash.

- Unidireccional: No puede realizar ingeniería inversa de los datos originales a partir del hash.

- Efecto avalancha: Pequeños cambios en la entrada producen salidas completamente diferentes.

- Rápido de calcular, lento de revertir: La verificación es rápida; la falsificación no.

Consejo profesional: Los hashes prueban que los datos no han sido alterados, pero no dicen nada sobre si los datos originales eran precisos u honestos. Basura dentro sigue significando basura fuera. Siempre verifique la fuente de los datos, no solo su integridad.

Para una visión más amplia de cómo estos principios se aplican día a día, revisar las mejores prácticas cripto es un siguiente paso útil.

Encadenamiento de bloques e inmutabilidad: Por qué la historia no puede ser reescrita

El hash por sí solo asegura registros individuales. El encadenamiento de bloques es lo que hace que toda la historia de una blockchain sea casi imposible de reescribir. Cada bloque contiene un hash criptográfico del bloque anterior. Ese enlace significa que cada bloque es testigo de todos los bloques que vinieron antes.

El enlace criptográfico hace que los cambios históricos sean computacionalmente inviables en redes maduras. Esto es lo que sucede si alguien intenta alterar un registro pasado:

- El atacante cambia datos en el bloque 500.

- Ese cambio produce un nuevo hash para el bloque 500.

- El bloque 501 ahora contiene una referencia inválida al hash antiguo del bloque 500.

- El atacante debe recalcular el hash del bloque 501, luego el del 502, y así sucesivamente a través de cada bloque subsiguiente.

- Todo este recálculo debe superar a la red honesta, que está continuamente agregando nuevos bloques.

Este requisito en cascada es lo que le da a la transparencia de blockchain sus dientes. La manipulación no es solo difícil; es visible y contraproducente en cualquier red con poder de hash significativo o participación detrás de ella.

Descentralización: Eliminación de puntos únicos de falla

Las bases de datos centralizadas tienen una debilidad crítica: comprometa el servidor y compromete todo. Blockchain voltea ese modelo por completo. En lugar de una copia autorizada, miles de nodos tienen copias del ledger completo, requiriendo compromiso mayoritario para que cualquier corrupción tenga éxito.

Esta arquitectura crea una resiliencia que es difícil de exagerar. Un atacante dirigido a Bitcoin, por ejemplo, necesitaría controlar simultáneamente la mayoría de los nodos o el poder de hash a través de una red distribuida globalmente. La coordinación y el costo requeridos hacen que tal ataque sea económicamente irracional.

Lo que significa la descentralización en la práctica:

- Sin servidor único para vulnerar: No hay base de datos central para desconectar o corromper.

- Distribución geográfica: Los nodos operan en docenas de países, sujetos a diferentes entornos legales y físicos.

- Redundancia por diseño: Incluso si cientos de nodos se desconectan, la red continúa operando.

- Participación transparente: Cualquiera puede verificar el ledger de forma independiente.

Consejo profesional: Al evaluar una blockchain para transacciones de alto valor, verifique el recuento de nodos activos. Una red con solo unos pocos cientos de nodos está mucho más expuesta que una con decenas de miles. Esto importa especialmente en contextos como riesgos de retiro en casinos cripto, donde la Seguridad de la cuenta de la cadena subyacente afecta directamente los fondos de los usuarios.

Mecanismos de consenso: Cómo el acuerdo mantiene seguras las blockchains

La descentralización crea el entorno; los mecanismos de consenso aplican las reglas. Sin una autoridad central para validar transacciones, las blockchains confían en reglas a nivel de protocolo que requieren que los participantes de la red estén de acuerdo antes de que se acepte cualquier bloque nuevo.

Los tres modelos dominantes abordan esto de manera diferente:

- Proof of Work (PoW): Los mineros compiten para resolver acertijos computacionalmente costosos. El ganador agrega el siguiente bloque. Atacar este sistema significa gastar más que toda la red honesta.

- Proof of Stake (PoS): Los validadores bloquean Criptomoneda como garantía. El comportamiento deshonesto resulta en perder esa participación, haciendo que los ataques sean financieramente autodestructivos.

- Byzantine Fault Tolerance (BFT): Utilizado en redes con permisos, BFT requiere que dos tercios de los validadores estén de acuerdo, tolerando hasta un tercio de actores maliciosos.

El costo de un ataque del 51% en Bitcoin supera los $6 mil millones, con PoW obteniendo la calificación de seguridad más alta en 0.95, mientras que PoS obtiene 0.85 pero conlleva riesgo de centralización, y BFT requiere controlar el 67% de los validadores.

Mecanismo Fortalezas clave Principales debilidades Mejor caso de uso Proof of Work Costo de ataque más alto, probado en batalla Intensivo en energía, lento Chains públicas de alto valor Proof of Stake Eficiente energéticamente, escalable Riesgo de centralización Chains públicas, DeFi Variantes de BFT Finalidad rápida, baja energía Requiere validadores conocidos Chains empresariales con permisos

Comprender el impacto de blockchain en cripto requiere entender por qué el diseño de consenso no es un detalle técnico menor. Es el mecanismo que determina si se puede confiar en una red con valor económico real.

¿Son todas las blockchains igualmente seguras? (y dónde ocurren realmente los ataques)

La respuesta corta es no. Bitcoin y Blockchain Ethereum se benefician de años de pruebas en batalla, enormes recuentos de nodos y costos de ataque que alcanzan miles de millones. Las cadenas más pequeñas y nuevas operan en un entorno de amenazas muy diferente.

Los ataques del 51% en cadenas pequeñas cuestan tan poco como $50,000 a $1 millón por hora, y el 85% de los ataques de blockchain entre 2018 y 2024 se dirigieron a redes nacientes. La brecha de seguridad entre una cadena madura y una nueva no es marginal; es estructural.

Pero aquí está la información más importante para la mayoría de los usuarios: la mayoría de las pérdidas cripto de 2025 que totalizaron $3.2 mil millones a $3.4 mil millones provinieron de vulnerabilidades periféricas, no de errores del protocolo central.

Donde los ataques realmente tienen éxito:

- Fallas en Smart Contract: Código mal auditado con errores de lógica explotables.

- Robo de claves privadas: Phishing, malware o malas prácticas de almacenamiento exponen credenciales de billetera.

- Ataques a nivel de protocolo: Raros, costosos y mayormente limitados a cadenas pequeñas.

Vector de ataque Frecuencia Pérdidas estimadas (2025) Exploits de Smart Contract Alta ~$2.1 mil millones Robo de clave privada Alta ~$1.0 mil millones Ataques a nivel de protocolo Baja ~$300 millones

Para orientación práctica sobre cómo evitar estos escollos, los recursos de protección de activos cripto y los ejemplos de exploits de Smart Contract ofrecen casos de estudio concretos que vale la pena revisar.

Cómo usar las funciones de seguridad de blockchain para proteger sus activos

Saber cómo funciona la seguridad de blockchain solo es útil si cambia la forma en que opera. Los cuatro pilares protegen el protocolo, pero su comportamiento determina si se beneficia de esa protección.

Chains establecidas, contratos auditados y claves aseguradas forman la base de una práctica de seguridad de blockchain sólida tanto para individuos como para empresas.

Pasos accionables para proteger sus activos:

- Use blockchains establecidas para actividad de alto valor. Bitcoin y Blockchain Ethereum conllevan un riesgo a nivel de protocolo mucho menor que las alternativas más nuevas y menos probadas.

- Audite Smart Contract antes de interactuar. Verifique si los contratos de un proyecto han sido revisados por una firma de seguridad de terceros de buena reputación.

- Asegure sus claves privadas fuera de línea. Las billeteras de hardware y el almacenamiento en frío eliminan la superficie de ataque que crea el almacenamiento de claves en línea.

- Verifique las direcciones cuidadosamente. Las transacciones de blockchain son irreversibles. Una dirección incorrecta significa pérdida permanente.

- Manténgase escéptico ante ofertas no solicitadas. La ingeniería social sigue siendo uno de los vectores de ataque más efectivos en la industria.

Consejo profesional: La inmutabilidad es una característica y un riesgo. Los errores en una blockchain son permanentes. Siempre verifique dos veces las direcciones de destinatarios, las interacciones de contratos y los montos de transacción antes de confirmar. Revise las mejores prácticas de seguridad regularmente a medida que evoluciona el panorama de amenazas.

Manténgase informado y seguro con recursos expertos de blockchain

La seguridad de blockchain no es un tema estático. Nuevas vulnerabilidades emergen, los modelos de consenso evolucionan y la superficie de ataque cambia a medida que crece el ecosistema. Mantenerse actualizado no es opcional para nadie con exposición significativa a activos digitales.

Crypto Daily rastrea estos desarrollos en tiempo real, desde actualizaciones de protocolos hasta análisis posteriores de exploits. Ya sea que esté monitoreando las últimas actualizaciones de blockchain o buscando consejos de protección de activos cripto para aplicar hoy, los recursos están ahí. Para una perspectiva más amplia de por qué todo esto importa, el caso de la confianza en blockchain en 2026 vale la pena leer junto con este artículo. El conocimiento de seguridad se acumula con el tiempo, y la mejor defensa es una informada.

Preguntas frecuentes

¿Se puede hackear blockchain?

Las blockchains principales son extremadamente difíciles de atacar porque el costo alcanza miles de millones para cadenas grandes, pero existen vulnerabilidades reales en los bordes, particularmente en la gestión de claves y el código de Smart Contract.

¿Qué hace que los datos de blockchain sean inmutables?

El hash criptográfico y el encadenamiento significan que alterar cualquier registro pasado requiere recalcular cada bloque subsiguiente en la mayoría de las copias de la red, lo cual es computacionalmente inviable en redes maduras.

¿Son todas las blockchains tan seguras como Bitcoin y Ethereum?

No. El 85% de los ataques de blockchain entre 2018 y 2024 se dirigieron a cadenas más pequeñas y nuevas donde el costo de obtener control mayoritario es mucho menor.

¿Cuál es el mayor riesgo de seguridad con blockchain?

El protocolo central rara vez es el punto débil. La mayoría de las pérdidas cripto de 2025 provinieron de fallas en Smart Contract y robo de claves privadas, no de errores en la blockchain subyacente misma.

¿Cómo pueden los individuos o empresas mejorar su seguridad de blockchain?

Use chains establecidas, audite contratos y asegure las claves fuera de línea. Estos tres pasos abordan los vectores de ataque más comunes y costosos en el entorno de amenazas actual.

Recomendado

- Por qué blockchain es transparente: mecanismos e impacto

- Por qué blockchain importa: desbloqueando la confianza en 2026

- Por qué blockchain importa en 2026 - Crypto Daily

- Capas de blockchain explicadas: Roles e impacto en 2026

Descargo de responsabilidad: Este artículo se proporciona solo con fines informativos. No se ofrece ni se pretende utilizar como asesoramiento legal, fiscal, de inversión, financiero o de otro tipo.

También te puede interesar

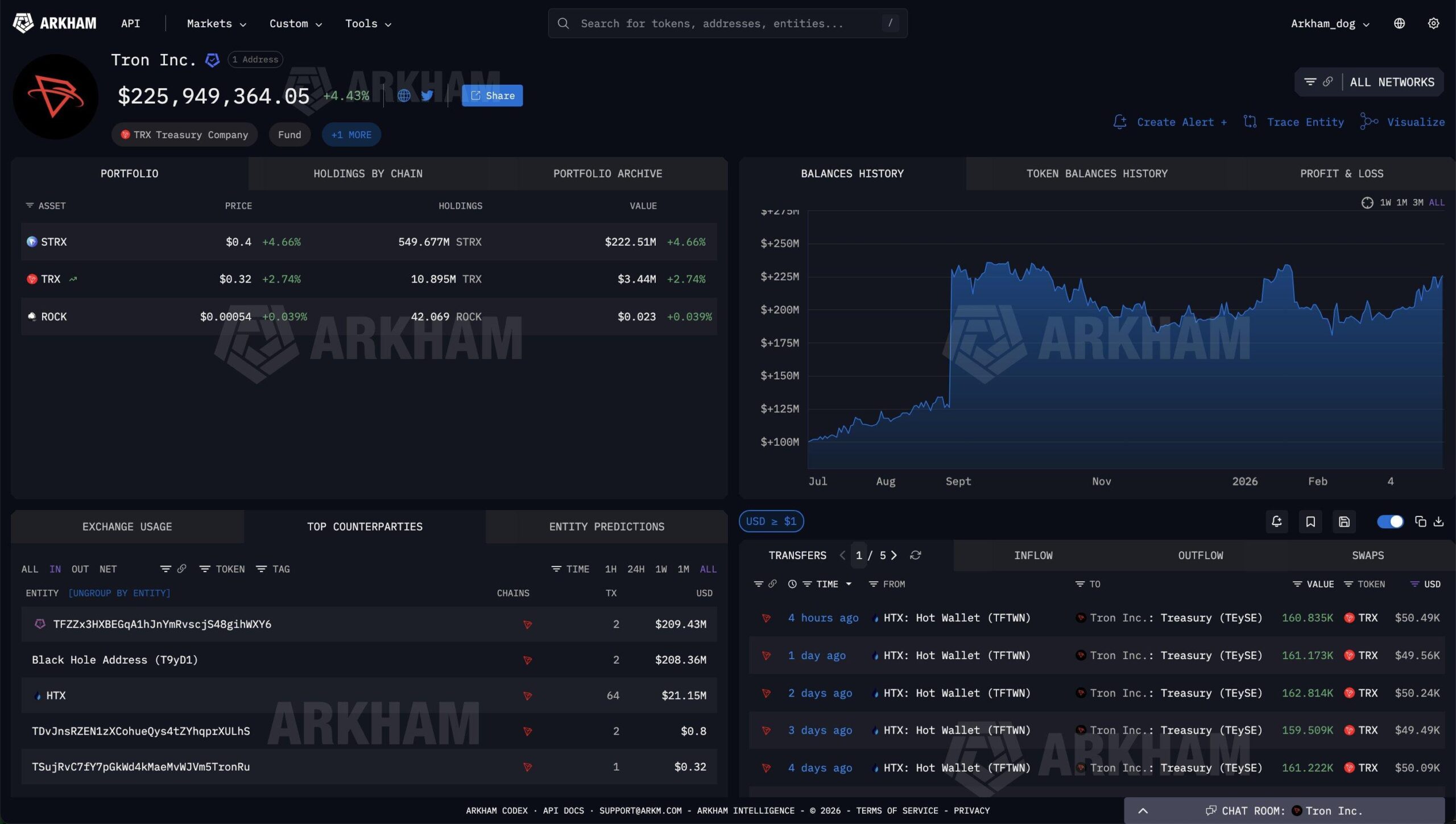

TRON Inc. Compró TRX Diariamente Durante 60 Días Mientras el Precio Prueba la Ruptura

El Precio de XRP Apunta a un Rally en Abril: ¿Despertará la Historia una Ruptura?