Node-ipc Supply-Chain-Angriff zielt auf Krypto-Entwickler ab

Laut SlowMist gingen am 14.05. drei vergiftete Versionen von node-ipc im npm-Registry live. Angreifer haben ein inaktives Maintainer-Konto gekapert und Code eingeschleust, der Entwickler-Zugangsdaten, private Schlüssel, Exchange-API-Geheimnisse und mehr direkt aus .env-Dateien abgreift.

node-ipc ist ein beliebtes Node.js-Paket, das es verschiedenen Programmen ermöglicht, auf derselben Maschine oder manchmal über ein Netzwerk miteinander zu kommunizieren.

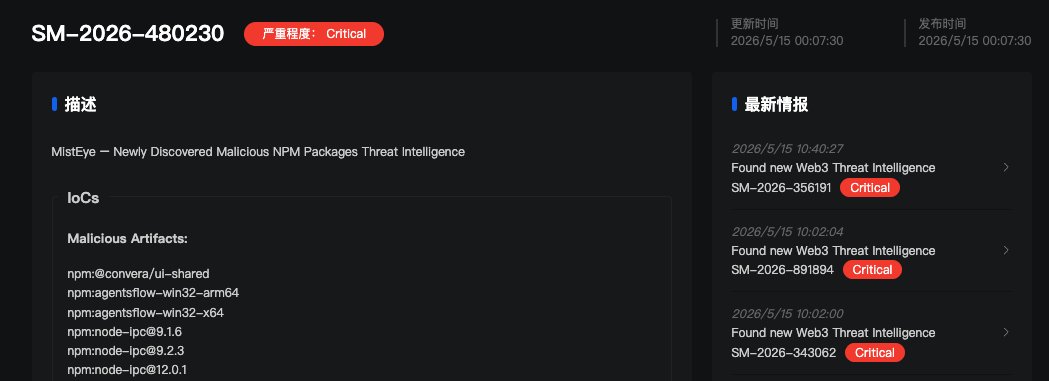

SlowMist entdeckt den Einbruch

Das Blockchain-Sicherheitsunternehmen SlowMist entdeckte den Einbruch über sein MistEye-Bedrohungsanalyse-System.

Versionen 9.1.6, 9.2.3 und 12.0.1

MistEye fand drei bösartige Versionen, darunter:

- Version 9.1.6.

- Version 9.2.3.

- Version 12.0.1.

Alle oben genannten Versionen enthielten dieselbe verschleierte 80-KB-Payload.

Node-ipc verwaltet die Interprozesskommunikation in Node.js. Es hilft Node.js-Programmen im Wesentlichen, Nachrichten hin und her zu senden. Über 822.000 Personen laden es jede Woche herunter.

Node-ipc wird im gesamten Krypto-Bereich verwendet. Es wird in den Tools verwendet, die Entwickler zum Erstellen von DApps nutzen, in den Systemen, die Code automatisch testen und bereitstellen (CI/CD), sowie in alltäglichen Entwickler-Tools.

Jede infizierte Version hatte denselben versteckten bösartigen Code daran angehängt. In dem Moment, in dem ein Programm node-ipc lud, wurde der Code automatisch ausgeführt.

Screenshot von MistEye mit bösartigen node-ipc-Paketen. Quelle: SlowMist via X.

Screenshot von MistEye mit bösartigen node-ipc-Paketen. Quelle: SlowMist via X.

Forscher bei StepSecurity haben herausgefunden, wie der Angriff ablief. Der ursprüngliche Entwickler von node-ipc hatte eine E-Mail-Adresse, die mit der Domain atlantis-software[.]net verknüpft war. Diese Domain lief jedoch am 10.01.2025 ab.

Am 07.05.2026 kaufte der Angreifer dieselbe Domain über Namecheap, was ihm die Kontrolle über die alte E-Mail-Adresse des Entwicklers verschaffte. Von dort aus klickte er einfach auf „Passwort vergessen" bei npm, setzte es zurück und hatte sofort volle Berechtigung, neue Versionen von node-ipc zu veröffentlichen.

Der echte Entwickler hatte keine Ahnung, dass dies geschah. Die bösartigen Versionen blieben etwa zwei Stunden lang aktiv, bevor sie entfernt wurden.

Der Stealer sucht nach 90+ Arten von Zugangsdaten

Die eingebettete Payload sucht nach über 90 Arten von Entwickler- und Cloud-Zugangsdaten. AWS-Token, Google Cloud- und Azure-Geheimnisse, SSH-Schlüssel, Kubernetes-Konfigurationen, GitHub-CLI-Token – alles steht auf der Liste.

Für Krypto-Entwickler durchsucht die Malware gezielt .env-Dateien. Diese enthalten in der Regel private Schlüssel, RPC-Node-Zugangsdaten und Exchange-API-Geheimnisse.

Um die gestohlenen Daten auszuschleusen, verwendet die Payload DNS-Tunneling. Dabei werden die Dateien im Wesentlichen in normal aussehenden Internet-Abfragen versteckt. Die meisten Netzwerksicherheits-Tools erkennen das nicht.

Sicherheitsteams warnen, dass jedes Projekt, das innerhalb dieses zwei Stunden-Fensters npm install ausgeführt hat oder automatisch aktualisierte Abhängigkeiten hatte, von einer Kompromittierung ausgehen sollte.

Sofortmaßnahmen gemäß den Empfehlungen von SlowMist:

- Überprüfen Sie Lock-Dateien auf node-ipc-Versionen 9.1.6, 9.2.3 oder 12.0.1.

- Setzen Sie auf die letzte bekannte sichere Version zurück.

- Ändern Sie alle Zugangsdaten, die möglicherweise geleakt wurden.

Supply-Chain-Angriffe auf npm sind im Jahr 2026 zur Normalität geworden. Krypto-Projekte sind stärker betroffen als die meisten anderen, da gestohlene Zugangsdaten schnell in gestohlenes Geld umgewandelt werden können.

Die klügsten Krypto-Köpfe lesen bereits unseren Newsletter. Möchten Sie dazugehören? Werden Sie Teil davon.

Das könnte Ihnen auch gefallen

Trumps DHS-Chef kämpft laut Bericht um eine „positive menschliche Beziehung" zu seinem republikanischen Aufseher

Krypto für Verbraucher erreicht 979 Mrd. USD in Q1 2026 inmitten eines Anstiegs der täglichen Nutzung